博客聚合功能安全风险与建议

目前是提交地址,系统进行抓取,存在 SSRF 风险与源站暴露风险。

1、目前该功能限制了 127.0.0.1,但是抓取的时候开启了自动跟随跳转(一般网络请求默认开启),导致用户提交的 rss 地址跳转到内网地址,实现内网探测。(请求 a.com(301/302)-->127.0.0.1:22)。

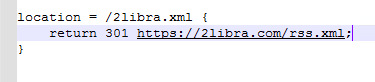

比如:指向 2libra.com 的 rss

禁止内网地址

利用自动跟随跳转

抓取目标

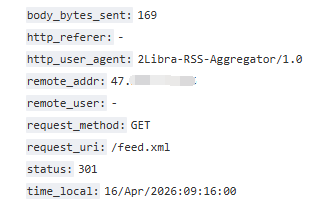

2、由于需要对外请求,存在源站暴露风险,用户只需要在 rss 抓取请求 IP 即可得知远程服务器地址。

抓取 IP

IP 不属于 cloudflare

1、建议验证域名归属,采用放置特定字符串的 txt 方式验证,防止提交非本人站点。

2、建议服务器与抓取功能分离,防止源站暴露,导致 cloudflare 失效。

3、建议发送网络请求时关闭自动跟随跳转,防止请求不可控地址。

墨雪飘影漏洞收集平台根据《网络产品安全漏洞管理规定》已向网络产品提供者通报其产品存在的安全漏洞。

截止发文,漏洞已修复。

感谢反馈,该问题已修复,目前使用代理做 rss 内容抓取。